Atención, propietarios de iPhone: una grave ciberamenaza está apuntando a los Apple ID y es más importante que nunca estar alerta. Los expertos en seguridad de Symantec han descubierto una sofisticada campaña de phishing por SMS diseñada para engañarle y lograr que revele sus valiosas credenciales de Apple ID.

RECIBA ALERTAS DE SEGURIDAD, CONSEJOS DE EXPERTOS: SUSCRÍBASE AL BOLETÍN DE KURT – THE CYBERGUY REPORT AQUÍ

La mecánica del ataque

Así es como funciona la estafa: los piratas informáticos envían mensajes de texto que parecen ser de Apple. Estos mensajes solicitan urgentemente que hagas clic en un enlace para obtener una actualización o verificación importante de iCloud. Investigación de Symantec Estos enlaces llevan a sitios web falsos diseñados de forma inteligente que solicitan el ID y la contraseña de Apple. Para que el sitio parezca legítimo, los atacantes incluso han incluido un CAPTCHA.

Una vez que completes el CAPTCHA, accederás a una página de inicio de sesión de iCloud que parece obsoleta, donde se te solicitará que ingreses tus credenciales. Esta información es valiosa para los cibercriminales, ya que les otorga acceso a tus datos personales y financieros y control sobre tus dispositivos.

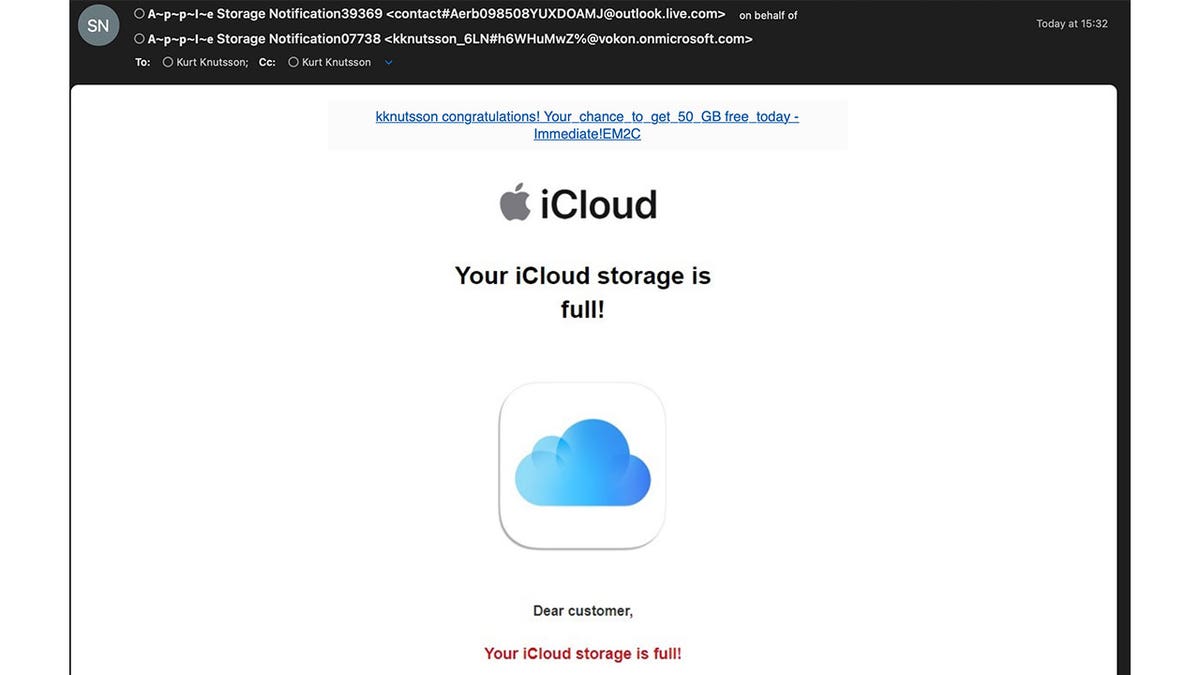

A continuación se muestra una versión de correo electrónico de esta misma estafa que se debe evitar. Observe la extraña dirección de correo electrónico de retorno que se origina en una cuenta que no es de Apple, plagada de guiones y caracteres extraños.

La estafa por correo electrónico puede afirmar que el almacenamiento de iCloud de un usuario está lleno. (Kurt “CyberGuy” Knutsson)

Respuesta de Apple y medidas de protección

Apple está al tanto de estas tácticas y tiene pautas para ayudarte a mantenerte protegido. En primer lugar, activa la autenticación de dos factores en tu ID de Apple. Esto agrega una capa adicional de seguridad al requerir una contraseña y un código de verificación de seis dígitos cada vez que inicias sesión desde un dispositivo nuevo.

Recuerda que Apple nunca te pedirá que desactives funciones de seguridad como la autenticación de dos factores o la protección contra dispositivos robados. Los estafadores pueden afirmar que esto es necesario para resolver un problema, pero es una trampa diseñada para reducir tus defensas.

Una estafa de iPhone utiliza mensajes de texto. (Kurt “CyberGuy” Knutsson)

Cómo detectar intentos de phishing

Las estafas de phishing pueden ser engañosas, pero existen formas de identificarlas. Observa detenidamente las URL de los mensajes sospechosos. Aunque el mensaje pueda parecer legítimo, la dirección web no suele coincidir con el sitio web oficial de Apple. Además, desconfía de cualquier texto que se aparte del estilo de comunicación habitual de Apple.

Symantec destacó un mensaje de phishing específico como parte de su advertencia del 2 de julio. El SMS fraudulento decía: “Solicitud importante de Apple iCloud: Visita el sitio de inicio de sesión”.[.]conexión de autenticación[.]info/iCloud para seguir utilizando sus servicios.” Los caracteres extraños y los dominios desconocidos son claros indicadores de una estafa.

Los usuarios de iPhone deben habilitar la autenticación de dos factores en su ID de Apple. (Kurt “CyberGuy” Knutsson)

Tácticas de estafa más amplias y cómo evitarlas

Estos intentos de phishing no solo se dirigen a los usuarios de Apple. Hay personas que han informado haber recibido mensajes similares a los de empresas como Netflix y Amazon, en los que se les informa de problemas con sus cuentas o de tarjetas de crédito vencidas. Estos mensajes también les indican que deben hacer clic en un enlace e ingresar su información personal.

La Comisión Federal de Comercio advierte que las empresas legítimas nunca solicitarán información confidencial por mensaje de texto. Si recibe un mensaje como este, comuníquese directamente con la empresa mediante un número o sitio web verificado, no la información proporcionada en el mensaje de texto.

7 SEÑALES DE QUE TE HAN HACKEADO

Cómo protegerse de las estafas por mensajes de texto y correo electrónico de Apple

1) Utilice siempre una protección antivirus potente en todos sus dispositivos

Esta es quizás una de las mejores inversiones que puede hacer para protegerse de las estafas de phishing. Tener un software antivirus activo en sus dispositivos le permitirá asegurarse de que no haga clic en ningún enlace malicioso ni descargue ningún archivo que pueda introducir malware en su dispositivo y potencialmente robar su información privada. Lea mi reseña de mis mejores opciones de antivirus aquí.

2) No muerdas el anzuelo

Los estafadores suelen utilizar un lenguaje alarmante para provocar una acción inmediata. Frases como “actúe ahora” o “importante” son señales de alerta. Mantenga la calma y sea escéptico ante cualquier mensaje no solicitado.

3) Habilite la autenticación de dos factores en sus dispositivos Apple

Implementar multifactor autenticación en tu ID de Apple puede mejorar enormemente tu seguridad. Verifica siempre la fuente de los mensajes que dicen ser de Apple. Si no estás seguro, inicia sesión manualmente en tu cuenta a través del sitio web oficial de Apple o de la configuración de tu iPhone en lugar de hacer clic en cualquier enlace.

4) Mantenga el software actualizado

Regularmente actualizar Revise su sistema operativo, navegadores web y software antivirus para asegurarse de que estén equipados para detectar y prevenir las amenazas más recientes. Puede comprobar periódicamente si hay actualizaciones de software en la aplicación de configuración de su dispositivo y puede ir a la App Store o Google Play Store (según el dispositivo que tenga) para comprobar si hay actualizaciones de aplicaciones individuales. Siga estos pasos aquí.

2 PASOS INDISPENSABLES PARA PROTEGER TU MAC DE LOS HACKERS

¿Qué debe hacer si hizo clic en un enlace e instaló malware en su dispositivo?

Si ha sido víctima de un ataque informático, no es demasiado tarde. Existen varias formas de protegerse de los piratas informáticos, incluso cuando tienen acceso a su información.

1) Escanee su dispositivo en busca de malware

Primero, querrás escanear tu computadora con un programa antivirus confiable y legítimo. Vea mi revisión experta de la mejor protección antivirus para su Dispositivos Windows, Mac, Android y iOS.

2) Cambia tus contraseñas inmediatamente

Si has proporcionado tu información sin darte cuenta a piratas informáticos o actores maliciosos, podrían tener acceso a tus redes sociales o cuentas bancarias. Para evitarlo, debes cambiar las contraseñas de todas tus cuentas importantes lo antes posible. Sin embargo, no debes hacerlo en tu dispositivo infectado, porque el pirata informático podría ver tus nuevas contraseñas. En su lugar, debes usar OTRO DISPOSITIVOcomo su computadora portátil o de escritorio, para cambiar sus contraseñas. Asegúrese de utilizar contraseñas seguras y únicas que sean difíciles de adivinar o descifrar. También puede utilizar una administrador de contraseñas para generar y almacenar sus contraseñas de forma segura.

3) Monitorea tus cuentas y transacciones

Debes revisar tus cuentas y transacciones en línea con regularidad para detectar actividades sospechosas o no autorizadas. Si notas algo inusual, comunícalo al proveedor de servicios o a las autoridades lo antes posible. También debes revisar tus informes y puntajes crediticios para detectar señales de el robo de identidad o fraude.

4) Utilice protección contra el robo de identidad

Los correos electrónicos de phishing tienen como objetivo su información personal. Los piratas informáticos pueden utilizar esta información para crear cuentas falsas en su nombre, acceder a sus cuentas existentes y hacerse pasar por usted en línea. Esto puede causar graves daños a su identidad y a su calificación crediticia.

Para evitarlo, debe utilizar servicios de protección contra el robo de identidad. Estos servicios pueden rastrear su información personal, como el título de propiedad de su vivienda, el número de la Seguridad Social, el número de teléfono y la dirección de correo electrónico, y notificarle si detectan alguna actividad sospechosa. También pueden ayudarlo a congelar sus cuentas bancarias y de tarjetas de crédito para evitar que los piratas informáticos las utilicen.

Una de las mejores partes de usar algunos servicios es que pueden incluir un seguro contra robo de identidad. hasta $1 millón para cubrir pérdidas y honorarios legales y un equipo de resolución de fraudes de guante blanco donde un Un administrador de casos con sede en EE. UU. lo ayuda a recuperar cualquier pérdida. Lea más de mi reseña de los mejores servicios de protección contra el robo de identidad aquí.

5) Contacta a tu banco y compañías de tarjetas de crédito

Si los piratas informáticos han obtenido información sobre su banco o tarjeta de crédito, podrían utilizarla para realizar compras o retiros sin su consentimiento. Debe ponerse en contacto con su banco y las compañías de tarjetas de crédito e informarles de la situación. Ellos pueden ayudarlo a congelar o cancelar sus tarjetas, disputar cargos fraudulentos y emitir nuevas tarjetas para usted.

6) Alerta a tus contactos

Si los piratas informáticos han accedido a su correo electrónico o a sus cuentas de redes sociales, podrían utilizarlas para enviar mensajes de spam o de phishing a sus contactos. También podrían hacerse pasar por usted y solicitarle dinero o información personal. Debe avisar a sus contactos y advertirles que no abran ni respondan ningún mensaje suyo que parezca sospechoso o inusual.

7) Restaura tu dispositivo a la configuración de fábrica

Si desea asegurarse de que su dispositivo esté completamente libre de malware o spyware, puede restaurarlo a la configuración de fábrica. Esto borrará todos sus datos y configuraciones y reinstalará la versión original. respaldo sus datos importantes antes de hacer esto y restáurelos únicamente desde una fuente confiable.

CÓMO ELIMINAR TUS DATOS PRIVADOS DE INTERNET

Las conclusiones de Kurt

A medida que los ciberataques se vuelven cada vez más sofisticados, es fundamental mantenerse informado y ser cauteloso. Proteja su ID de Apple y su información personal siguiendo las pautas de seguridad de Apple y desconfíe de los mensajes no solicitados. Si toma estas precauciones, puede proteger sus dispositivos y datos de actores maliciosos.

¿Alguna vez has sido víctima de una estafa cibernética? Si es así, ¿qué sucedió y cómo te recuperaste? Cuéntanoslo escribiéndonos a Cyberguy.com/Contacto.

Para recibir más consejos técnicos y alertas de seguridad, suscríbase a mi boletín gratuito CyberGuy Report dirigiéndose a Cyberguy.com/Boletín informativo.

Hazle una pregunta a Kurt o cuéntanos qué historias te gustaría que cubriéramos..

Sigue a Kurt en sus canales sociales:

Respuestas a las preguntas más frecuentes de CyberGuy:

Copyright 2024 CyberGuy.com. Todos los derechos reservados.

Última hora Portal de noticias 24/7

Última hora Portal de noticias 24/7

Comments are closed.